Criptografía de clave pública

La década de 1970 marcó una auténtica revolución en la criptografía con la aparición de la criptografía de clave pública, también conocida como criptografía asimétrica. Este enfoque transformó por completo la manera de establecer comunicaciones seguras, al eliminar la necesidad de que las partes intercambiaran previamente una clave secreta. El punto de inflexión llegó en 1977 con la creación del algoritmo RSA, desarrollado por Ronald Rivest, Adi Shamir y Leonard Adleman en el MIT. RSA se basaba en la complejidad matemática de factorizar números grandes, proporcionando una solución práctica y robusta al problema de la distribución de claves.

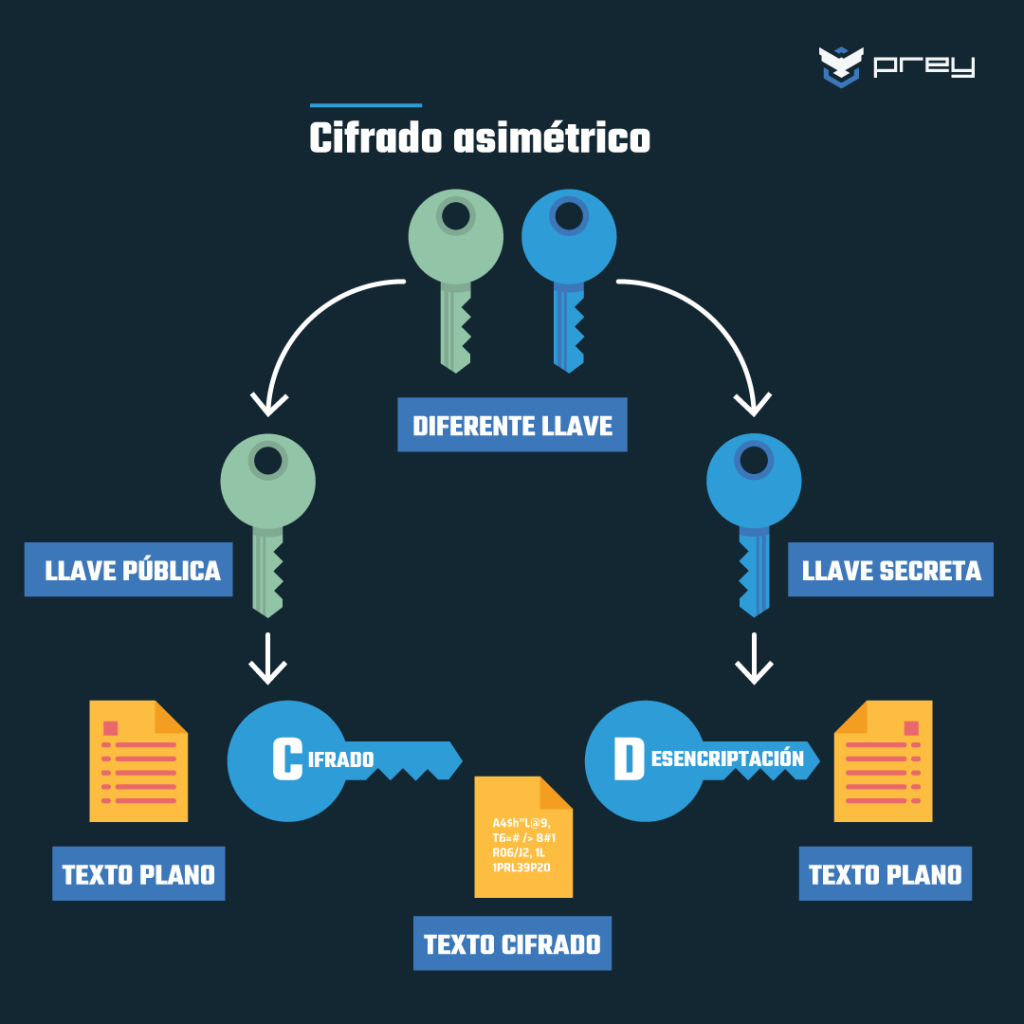

La principal innovación de la criptografía de clave pública es el uso de dos claves relacionadas: una clave privada, que se mantiene en secreto y es conocida solo por su propietario, y una clave pública, que puede compartirse libremente. Los datos cifrados con la clave pública solo pueden descifrarse con la clave privada correspondiente, y viceversa. Este mecanismo permitió establecer comunicaciones seguras incluso entre partes que nunca se habían conocido antes, abriendo nuevas posibilidades para la seguridad digital.

Además, este sistema introdujo el concepto de firma digital, que no solo asegura la confidencialidad de los mensajes, sino también la autenticidad del remitente. Utilizando su clave privada, el emisor puede firmar un mensaje, y cualquier receptor con acceso a su clave pública puede verificar que la firma es válida. Esto añadió una capa crucial de confianza a las comunicaciones digitales, facilitando la autenticación en contextos como el comercio electrónico, los certificados digitales y las infraestructuras de clave pública (PKI).

La criptografía de clave pública no solo resolvió desafíos técnicos, sino que también allanó el camino para aplicaciones que hoy son fundamentales en la vida digital moderna. Su impacto sigue siendo incalculable, ya que forma la base de protocolos como SSL/TLS, que aseguran las conexiones en Internet, y tecnologías blockchain, entre muchas otras.

Volver a la lista